qnq что это такое

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Настройка QinQ на оборудовании Mikrotik

Перед тем как говорить о технологии 802.1ad (QinQ) нужно вспомнить о технологии 802.1q. Если коротко, то это технология тегирования трафика, то есть деление его на 2 уровне модели OSI (так как на L3 сеть мы делим уже по маске)

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

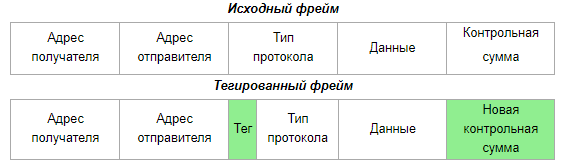

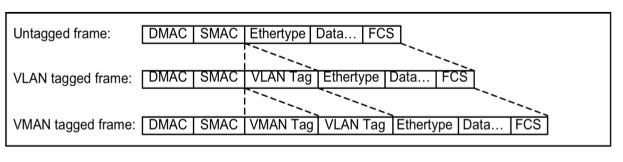

Чем же отличается трафик обычный от тегированного спросите вы? Практически ничем, кроме добавления добавление тега в заголовок фрейма.

Размер такого тега всего 4 байта (32 бита) и он состоит:

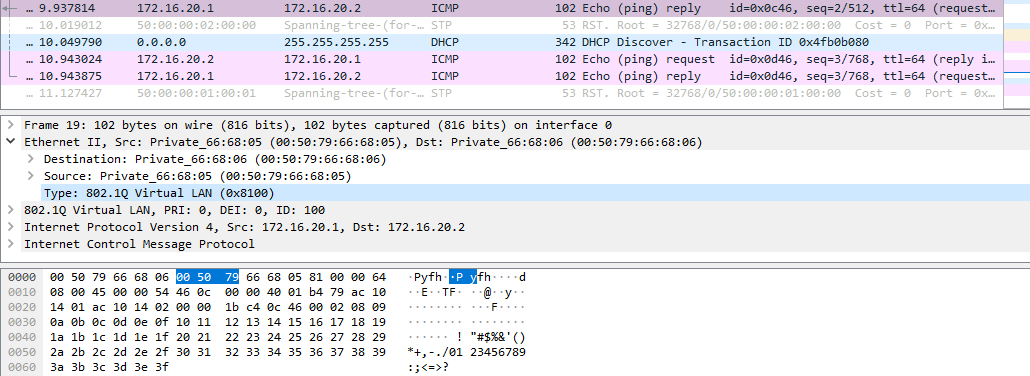

Ниже укажу dump трафика вначале обычного 802.1q:

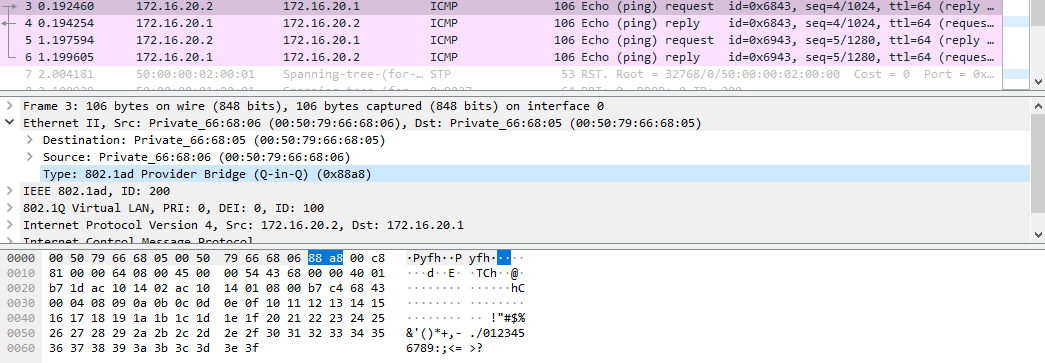

А потом 802.1ad наш QinQ о котором как раз и шла речь:

Как видно из вывода, тип трафика указывается в самом фрейме. (см картинки выше), а далее идёт тег и в случае QinQ ещё один тег.

Практика

А теперь давайте немного попрактикуемся.

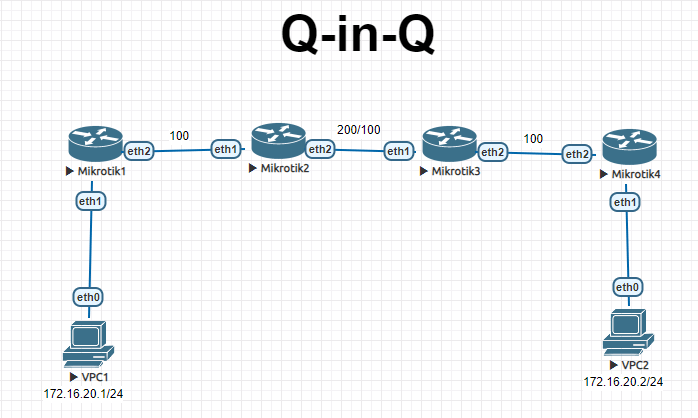

Клиенты VPC1 и VPC2 будут находиться в одной подсети, это было сделано для удобства.

Теперь первый Mikrotik, который будет отвечать за access и trunk порты

Mikrotik4 конфигурируется точно по такой же логике

Теперь самое интересное: Mikrotik2

Mikrotik3

Я указал только простую настройку для понимания настройки его на оборудовании Mikrotik. Не стал копать глубоко и указывать что и зачем каждый заголовок значит, так как моей задачей было указать основную настройку оборудования и по какой логике работает Q-in-Q, и с этой задачей я справился. Удачи!

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Виртуальные локальные сети (VLAN)

Q-in-Q VLAN

Формат кадра Q-in-Q

На рис. 6.18 изображены форматы обычного кадра Ethernet, кадра Ethernet с тегом 802.1Q, кадра Ethernet с двумя тегами 802.1Q.

Реализации Q-in-Q

Существует две реализации функции Q-in-Q: Port-based Q-in-Q и Selective Q-in-Q. Функция Port-based Q-in-Q по умолчанию присваивает любому кадру, поступившему на порт доступа граничного коммутатора провайдера, идентификатор SP-VLAN, равный идентификатору PVID порта. Порт маркирует кадр независимо от того, является он маркированным или немаркированным. При поступлении маркированного кадра в него добавляется второй тег с идентификатором, равным SP-VLAN. Если на порт пришел немаркированный кадр, в него добавляется только тег с SP-VLAN порта.

Функция Selective Q-in-Q является более гибкой по сравнению с Port-based Q-in-Q. Она позволяет:

Значения TPID в кадрах Q-in-Q

В теге VLAN имеется поле идентификатора протокола тега (TPID, Tag Protocol IDentifier), который определяет тип протокола тега. По умолчанию значение этого поля для стандарта IEEE 802.1Q равно 0x8100.

На устройствах разных производителей TPID внешнего тега VLAN кадров Q-in-Q может иметь разные значения по умолчанию. Для того чтобы кадры Q-in-Q могли передаваться по общедоступным сетям через устройства разных производителей, рекомендуется использовать значение TPID внешнего тега равное 0x88A8, согласно стандарту IEEE 802.1ad.

Роли портов в Port-based Q-in-Q и Selective Q-in-Q

Все порты граничного коммутатора, на котором используются функции Port-based Q-in-Q или Selective Q-in-Q, должны быть настроены как порты доступа (UNI) или Uplink-порты (NNI):

Политики назначения внешнего тега и приоритета в Q-in-Q

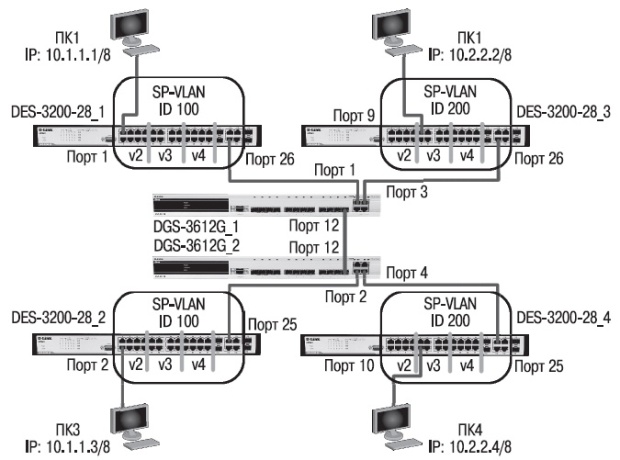

Базовая архитектура сети с функцией Port-based Q-in-Q

Команды настройки функции Q-in-Q (Double VLAN)

Роли портов в Port-based Q-in-Q

Все порты граничного коммутатора, на котором используется функция Port-based Q-in-Q, должны быть настроены как порты доступа (UNI) или Uplink-порты (NNI).

Цель: Изучить настройку функции Port-based Q-in-Q.

Перед выполнением задания необходимо сбросить настройки коммутаторов к заводским настройкам по умолчанию командой

Настройка функции Port-based Q-in-Q

Настройка DES-3200-28 1 (остальные коммутаторы данной серии настраиваются аналогично)

Удалите порты из VLAN по умолчанию для использования в других VLAN

Создайте VLAN v2, v3, v4

Добавьте в VLAN v2 порты 1-8 как немаркированные

Добавьте в VLAN v3 порты 9-16 как немаркированные

Добавьте в VLAN v4 порты 17-24 как немаркированные

Добавьте магистральные порты 25 и 26 как маркированные в VLAN v2, v3, v4

Настройка DGS-3612G1 (остальные коммутаторы данной серии настраиваются аналогично)

Включите функцию Q-in-Q

Удалите порты из Q-in-Q VLAN по умолчанию

Создайте Q-in-Q VLAN с SP-VLAN ID, равным d100, для первого клиента

Создайте Q-in-Q VLAN с SP-VLAN ID, равным d200, для второго клиента

Настройте порты доступа в Q-in-Q VLAN d100

Настройте порты доступа в Q-in-Q VLAN d200

Настройте порт 12 как Unlink-порт в Q-in-Q VLAN d100 и d200

Настройте роли портов доступа и отключите режим Missdrop на них

Упражнения

Проверьте доступность соединения командой ping :

Проверьте настройку функции Q-in-Q

Что вы наблюдаете? Запишите:

В теге VLAN имеется поле идентификатора протокола тега (Tag Protocol IDentifier, TPID), которое определяет тип протокола тега. По умолчанию значение этого поля для стандарта IEEE 802.1Q равно 0x8100.

На устройствах разных производителей TPID внешнего тега VLAN кадров Q-in-Q может иметь разные значения по умолчанию. Для того чтобы кадры Q-in-Q могли передаваться по общедоступным сетям через устройства разных производителей, рекомендуется использовать значение TPID внешнего тега, равное 0x88A8, согласно стандарту IEEE 802.1ad.

Настройка QinQ и Selective QinQ на коммутаторах SNR

В коммутаторах доступа SNR присутствует возможность настройки и использования технологии Q-in-Q как в ее классической реализации так и Selective Q-in-Q. В рамках данной статьи будет рассмотрена область применения и пример минимальной настройки Q-in-Q на Ethernet коммутаторах SNR.

Для начала приведу немного теории. Двойное тегирование Q-in-Q — функционал коммутаторов по упаковке всех приходящих тегированных и нетегированных фреймов в один VLAN, называемый внешним (Outer VLAN). Упакованные внутрь него VLAN’ы соответственно называются внутренними (Inner VLAN).

Основной областью применения технологий Q-in-Q и являются сети передачи данных операторского класса. В первую очередь, применение данной технологии предназначено для прозрачного пропуска трафика клиентов, использующих в своих сетях VLAN, через сеть оператора. Плюсами применения технологии Q-in-Q для предоставления подобных услуг являются — отсутствие необходимости согласования тегов VLAN между клиентом и оператором, что в свою очередь предоставляет клиенту практически безграничные возможности по расширению своей сети передачи данных, в частности не ограничивает клиента в количестве VLAN.

Selective Q-in-Q предоставляет возможность избирательного добавления Outer VLAN тега в зависимости от тега Inner VLAN. Основной областью применения Selective Q-in-Q является организация в сети передачи данных схемы предоставления услуг «VLAN на сервис».

Ниже рассмотрим пример использования и настройки технологий Q-in-Q и Selective Q-in-Q.

Для начала рассмотрим пример настройки классического варианта Q-in-Q.

На приведенной выше схеме, коммутаторы CE1 и CE2 — коммутаторы клиента, коммутаторы P, PE1 и PE2 — коммутаторы оператора. Предположим, что необходимо организовать передачу тегированных и нетегированных пакетов между двумя офисами клиента через сеть передачи данных оператора. В данном примере нам нет необходимости выяснять используемые в сети клиента теги VLAN — все пакеты со стороны сети клиента будут дополнительно маркироваться тегом Outer VLAN. Рассмотрим примеры конфигурационных файлов для ситуации, когда нам необходимо промаркировать все пакеты, приходящие от клиента тегом Outer VLAN с VID 3.

Конфиг для коммутаторов SNR S2940-8G-v2, S2960-24G, SNR-S2965, SNR-S2985, S2980G-24F, S3650G-24S, S3750G-24S-E:

switchport interface ethernet 1/1

interface ethernet 1/1

interface ethernet 1/24

switchport mode trunk

Конфиг для коммутатора SNR S2960-48G:

switchport interface ethernet 0/0/1

interface ethernet 0/0/1

switchport dot1q-tunnel mode customer

interface ethernet 0/0/48

switchport mode trunk

switchport dot1q-tunnel mode uplink

Конфиг для коммутаторов SNR S2970G-24S, S2970G-48S:

interface gigaEthernet 0/1

switchport mode dot1q-tunnel

interface gigaEthernet 0/24

switchport mode trunk

Interface Ethernet1/1

dot1q-tunnel enable

dot1q-tunnel selective s-vlan 200 c-vlan 601-610

dot1q-tunnel selective s-vlan 210 c-vlan 611-620

switchport mode hybrid switchport hybrid allowed vlan 1000-1001 tag

switchport hybrid allowed vlan 200;210 untag

На коммутаторах SNR S2960-48G, S2980G-24F, S3650G-24S и S3750G-24S-E Selective Q-in-Q настраивается совершенно другим образом — через Policy-map, что является более гибким решением. Единственный нюанс это — разные команды для описания policy-map на разных моделях коммутаторов.

Конфиг для коммутатора SNR S2960-48G:

class-map dot1q1

match vlan 601 602 603 604 605 606 607 608 609 610

!

class-map dot1q2

match vlan 611 612 613 614 615 616 617 618 619 620

!

policy-map dot1q1

class dot1q1

set nested-vlan 200

exit

class dot1q2

set nested-vlan 210

exit

!

Interface Ethernet0/0/1

service-policy input dot1q1

switchport mode hybrid

switchport hybrid allowed vlan 601-610 tag

switchport hybrid allowed vlan 200 untag

!

Interface Ethernet0/0/2

service-policy input dot1q2

switchport mode hybrid

switchport hybrid allowed vlan 611-620 tag

switchport hybrid allowed vlan 210 untag

!

Interface Ethernet0/0/10

description UPLINK

switchport mode trunk

switchport trunk allowed vlan 200;210

Qnq что это такое

Q-in-Q, так же это называют dot1q tunneling, это система двойного тегирования вланов. То есть, допустим у нас есть канал на некую техплощадку, на которой подключены клиенты, клиенты должны быть изолированы друг от друга с помощью vlan, но транспорт не позволяет обеспечить нужное количество вланов на каждого клиента, а владельцы транспорта дают один влан и как говорится крутись как хочешь. Вот для таких случаев замечательно подходит dot1q тунелирование, когда внутрь одного влана на входе упаковываются вланы, а на выходе транспорта распаковываются. Остается добавить, что не все виды коммутаторов поддерживают Q-in-Q, среди коммутаторов Cisco поддерживают Q-in-Q 35хх, 37xx, 45xx. Среди продуктов D-Link поддерживает Des-3825, тут Q-in-Q называется Double Vlan. И все коммутаторы производства ExtremeNetworks, они называют эту технологию vMan.

Схема коммутации для создания Q-in-Q будет выглядеть так:

На сервере (он является маршрутизатором для клиентов) терминируются все клиентские вланы(11,12, 13, 14, 15), порт GigabitEthernet 1/0/1 Switch 1, находится в режиме транка, и имеет такую конфигурацию:

Порт GigabitEthernet1/0/2 соенденен со Switch 2 порт GigabitEthernet1/0/1, нужно это для того, что бы отдать пакеты в порт который будет заворачивать весь трафик в Q-in-Q и имеет такую конфигурацию:

Порт Switch2 GigabitEthernet1/0/1 находится в режиме Q-in-Q, то есть все приходящие пакеты инкапсулирует во влан 10, и для всех устройств находящихся далее по цепочке виден только один влан, в нашем случае влан 10. А конфигурация порта GigabitEthernet1/0/1 на втором свитче будет такая:

Теперь все приходящее на этот порт будет упаковываться внутрь 10-го влана и соответственно выходить через порт GigabitEthernet1/0/28, его настройки будут такие:

Далее идет оборудование компании предоставляющей транспорт до нашей техплощадки, на схеме это все оборудование обозначено как некое облако, о содержимом которого мы ничего не знаем, да и знать нам не надо.

На удаленной техплощадке наш влан приходит в порт GigabitEthernet1/0/28 Switch3 с конфигурацией идентичной настроенной на Switch 2 порт GigabitEthernet1/0/28.

Трафик приходит на порт GigabitEthernet1/0/28 Switch3 имеющий двойной тег, то есть Q-in-Qшный, теперь его надо распаковать, соответственно порт GigabitEthernet1/0/1 находится в режиме Q-in-Q. Настройки его такие:

Остался последний свитч Switch4, в который и включаются все клиенты. Со Switch3 он соенденен через порт GigabitEthernet1/0/1 со своей стороны и в GigabitEthernet1/0/1 на Switch3.

Настройки GigabitEthernet1/0/1 на Switch4 такие:

interface GigabitEthernet1/0/1 switchport trunk encapsulation dot1q switchport trunk allowed vlan 11-15 switchport mode trunk speed nonegotiate no cdp enable spanning-tree bpdufilter enable spanning-tree bpduguard enable

А настройки клиентских портов будут, для первого клиента во влан 11, порт GigabitEthernet1/0/2:

второго, подключенного в GigabitEthernet1/0/3, и ходящего по 12 влану, такие:

Ну и так далее, идентично для остальных клиентов.

На этом настройка закончена. Остается только добавить, что схему можно немного упростить физически, построив ее на основе 2 свичей вместо 4-х, для этого необходимо соорудить так называемый Q-in-Q Loop. Об этом я расскажу несколько позднее. И совсем необязательно применять для терминации клиентов равнозначные свитчи, им хватит и свитча попроще, но Q-in-Q прийдется строить все равно на базе как минимум Cisco Catalyst 35xx. Причем функция Q-in-Q в них не документирована, но работает.

> но Q-in-Q прийдется строить все равно на базе

> как минимум Cisco Catalyst 35xx. Причем функция

> Q-in-Q в них не документирована, но работает

By Nickolay, 22.12.2009 @ 10:18

Отличная статья, просто без воды на живом примере — автору респект

У меня под управлением сейчас есть толькл 29XX и 37ХХ, проверить не могу. Поэтому и достоверно ответить не могу. А на предыдущей работе строил на 35-й, только вот на какой модели и с каким IOS не помню.

By Андрей, 30.12.2009 @ 19:35

>>Далее идет оборудование компании предоставляющей транспорт до нашей техплощадки, на схеме это все оборудование обозначено как некое облако, о содержимом которого мы ничего не знаем, да и знать нам не надо.

Тут сомнительно по-моему. Надо понимать что из себя представляет сеть оператора. Через EoMPLS вроде должно работать http://ccie-in-3-months.blogspot.com/2009/05/configuring-8021q-tunnels-over-vlan.html

Еще пишут люди что mtu надо увеличивать на 4 байта.

switch(config)#system mtu 1504

Честно говоря у меня в системе везде jumbo фреймы включены.